Cercetătorii Kaspersky au identificat o nouă campanie, necunoscută anterior, de la Lazarus, un grup de amenințări avansate extrem de prolific, activ cel puțin din anul 2009, care a fost legat de o serie de campanii complexe. De la începutul anului 2020, a vizat industria de apărare cu un atac de tip backdoor personalizat, numit ThreatNeedle. Backdoor-ul se deplasează lateral prin rețelele infectate colectând informații importante.

Lazarus este unul dintre cei mai prolifici actori de amenințare de astăzi. Activ cel puțin din 2009, Lazarus a fost implicat în campanii de ciberspionaj pe scară largă, campanii de ransomware și chiar atacuri împotriva pieței criptomonedelor. În timp ce în ultimii ani s-au concentrat asupra instituțiilor financiare, la începutul anului 2020, se pare că au adăugat industria de apărare la „portofoliul” lor.

Cercetătorii Kaspersky au luat cunoștință de această campanie pentru prima dată când au fost contactați de o companie victimă ca să reacționeze la atac și au descoperit că organizația în cauză suferise un atac de tip backdoor personalizat (un tip de malware care permite controlul complet, de la distanță, asupra dispozitivului). Denumit ThreatNeedle, acest backdoor se deplasa lateral prin rețelele infectate și extrăgea informații confidențiale. Până în prezent, organizații din peste 12 țări au fost afectate.

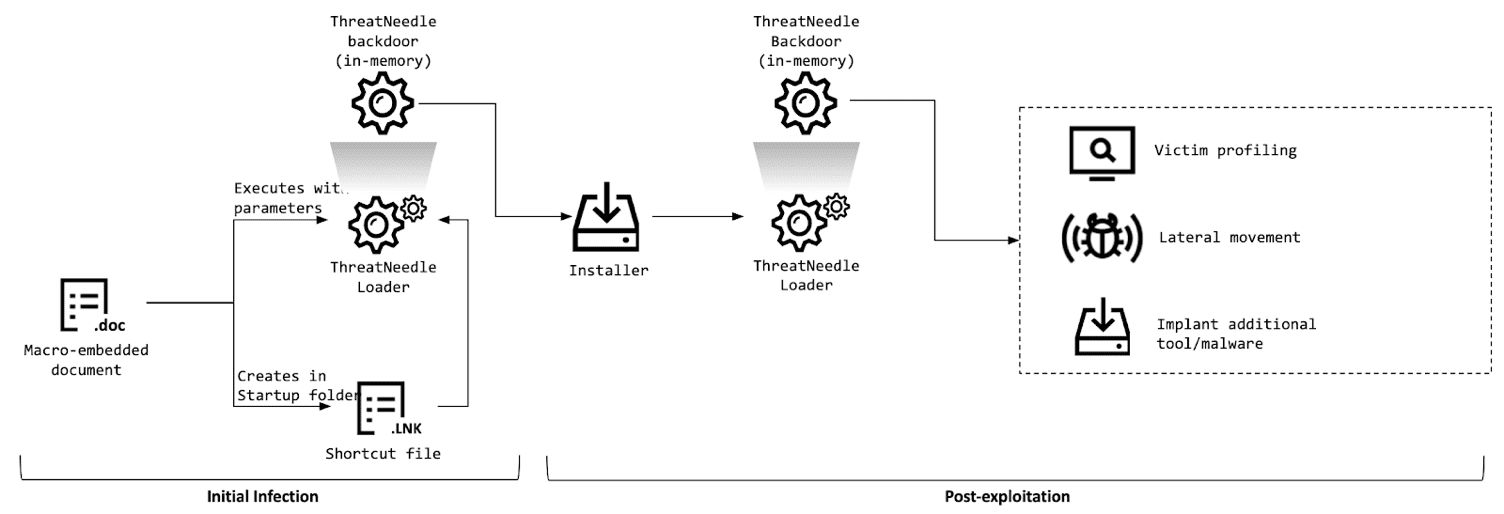

Infecția inițială avea loc prin spear phishing; țintele primeau e-mailuri care conțineau fie un atașament Word rău intenționat, fie un link ce face legătura cu serverele companiei. De multe ori, e-mailurile susțineau că sunt necesare actualizări urgente legate de pandemia globală și pretindeau că provin de la un centru medical respectat. Odată ce documentul rău intenționat era deschis, malware-ul era accesat și trecea la următoarea etapă a procesului de implementare.

Programul malware ThreatNeedle utilizat în această campanie aparține unei familii de malware cunoscută sub numele de Manuscrypt, care aparține grupului Lazarus și a fost descoperită anterior atacând afacerile cu criptomonede. Odată instalat, ThreatNeedle este capabil să obțină controlul complet al dispozitivului victimei, ceea ce înseamnă că poate face orice, de la manipularea fișierelor până la executarea comenzilor primite.

Una dintre cele mai interesante tehnici din această campanie a fost capacitatea grupului de a fura date atât din rețelele IT de birou (o rețea care conține computere cu acces la internet), cât și din rețeaua restricționată a unei centrale (una care conține active critice și computere cu date foarte sensibile, fără acces la internet). Conform politicilor companiei, între aceste două rețele nu se transferau informații. Cu toate acestea, administratorii se puteau conecta la ambele rețele pentru a le întreține. Lazarus a reușit să obțină controlul stațiilor de lucru ale administratorilor și apoi a creat un gateway rău intenționat pentru a ataca rețeaua restricționată și pentru a fura și extrage date confidențiale de acolo.

„Lazarus a fost probabil cel mai activ actor de amenințare din 2020 și nu pare că acest lucru se va schimba în curând. De fapt, deja în luna ianuarie a acestui an, echipa Google de analiză a amenințărilor a raportat că Lazarus a fost descoprit folosind aceeași tip de atac pentru a viza cercetătorii din domeniul securității cibernetice. Ne așteptăm să descoprim mai multe din ThreatNeedle în viitor și vom fi atenți la aceste lucruri”,

spune Seongsu Park, Global Research and Analysis Team (GReAT).

„Cei din grupul Lazarus nu sunt doar foarte prolifici, ci și foarte sofisticați. Nu numai că ua reușit să depășească obstacolul implicat de segmentarea rețelei, dar au și făcut cercetări extinse pentru a crea e-mailuri de phishing personalizate și foarte eficiente și au construit instrumente personalizate pentru a extrage informațiile furate pe un server administrat de la distanță. În industriile în care se lucrează încă în sistemul de muncă la distanță și, prin urmare, vulnerabilitatea este încă mare, este important ca organizațiile să ia măsuri suplimentare de securitate pentru a se proteja împotriva acestor tipuri de atacuri avansate”,

adaugă Vyacheslav Kopeytsev, expert în securitate al Kaspersky ICS CERT.